���@�r�g

2009-5-16

�����Y��

ԓ�ӱ���ʹ��“VC”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�“28,672 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����ľ�R�������\�С�����

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ����d����ľ�R�������\�С�����

�Ñ��ж����F����δ֪�M�̣�ϵ�y�;W�j�\�о�������ȫܛ���o���P�]��Windwosܛ���o�ʈ��e�ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

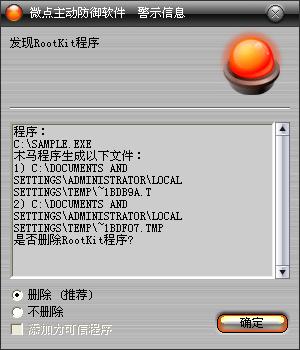

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“RootKit����”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

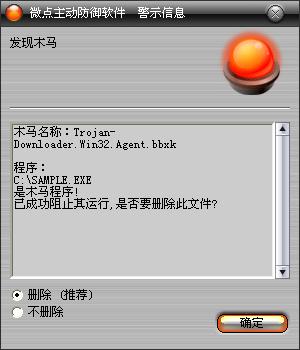

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F" Trojan-Downloader.Win32.Agent.bbxk”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1��ʹ����ͬ�汾�ļ���Q%SystemRoot%\system32\userinit.exe�����ޏ�%SystemRoot%\system32\drivers\etc\hosts�ļ�

2���քӄh�������ļ���

����

%Temp%\~10a00b1.t����

%Temp%\~10439b2.tmp

3���քӄh������ע�Ա�ֵ��

����

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\kavstart.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\kpfw32.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\avp.exe

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ZX

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ccddc��

׃����������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”����

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”����

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”����

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”����

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����������ֹ�ڶ����\��

��2��ͨ�^���������бP�D�ˣ��P�]���ְ�ȫܛ����������ӳ��ٳ�

360���U��

360��ȫ�lʿ

��ɽ����

��ɽ�W

asper

����˹��

��3���l�F�����бP�D�ˣ���ጷńӑB�죬Ȼ����d����ጷ����ļ����������Ն����ӣ��������P�]���ͣ��h�����ļ�

��4����v�M�̣�����l�Fekrn.exe�M�̣�ֹͣekrn���գ��Y��egui.exe��ekrn.exe�M��

��5��ጷ����ļ�~ffbab3.tmp�Ͳ����ļ�~10439b2.tmp

��6�������������Ն����ӣ���userinit.exe���h�����ļ���Ȼ���\���ļ�~10439b2.tmp

��7��~10439b2.tmp���ȱ��^�����Dz���userinit.exe������ǣ��\��explorer.exe�M��

��8����v�M�̣�����qq.exe��cmd.exe���l�Fqq.exe�M�̣��L��ָ���Wվ���l�Fcmd.exe�M�̣��Y��cmd.exe�M��

��9�����d�����б�����v�M�̣�����]��avp.exe�M�̣��\�в���

��10�����dָ���ļ������whosts�ļ����L�������yӋ��ַ�����d���²����������M�и��¡�����

����

���������ļ���

����

%Temp%\~10a00b1.t

%Temp%\~458dea.s����

%Temp%\~ffbab3.tmp����

%Temp%\~10439b2.tmp

����

�������ļ�����������

%SystemRoot%\system32\userinit.exe����

%SystemRoot%\system32\drivers\etc\hosts

�����h���ļ�����������

%Temp%\~458dea.s����

%Temp%\~ffbab3.tmp

����

��������ע�Ա�����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\kavstart.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\kpfw32.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\currentVersion\image file Execution options\avp.exe��

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ZX

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\ccddc����

�����L���W�j����������

http://tong**1.ac5566.cn/gogogo/getmac.asp

http://txt.**hyt.com:88/ad.jpg

http://txt.**hyt.com:88/ook.txt

http://ton**i.ombb888.cn/gogogo/getmac.asp

http://d.op**n.com:88/gr.exe