���@�r�g

2009-4-28

�����Y��

ԓ�ӱ���ʹ��“VC ”������“AV����”ľ�R��“upx”�Ӛ������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“40,960 �ֹ�”���D�˞�“

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��P�]�֚�ܛ�����d����ľ�R�������Ñ����C�\�С�

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“�W퓒��R”�ȷ�ʽ������������ҪĿ�Ğ��P�]�֚�ܛ�����d����ľ�R�������Ñ����C�\�С�

�Ñ��ж������FӋ��C���W�j�\�о�������ȫܛ���o���P�]�����ܛ����Windows�o�ʈ��e���l�F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W퓒��R���ļ����������d�����d

������ʩ

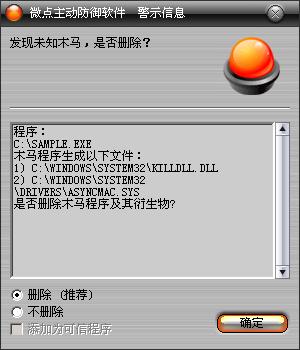

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“����δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

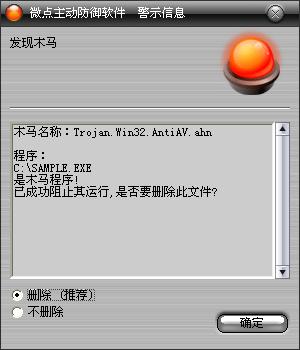

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan.Win32.AntiAV.ahn”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1��ʹ����ͬ�汾�ļ���Q%SystemRoot%\system32\userinit.Exe���ޏ�%SystemRoot%\system32\drivers\etc\hosts�ļ�

2���քӄh�������ļ���

%SystemRoot%\2486531_xeex.exe

%SystemRoot%\system32\scvhost.exe

3���քӄh������ע�Ա�ֵ��

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

ֵ��rstray

������%SystemRoot%\system32\scvhost.exe

�I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[���нٳ�]

׃������

%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�����Ҵ���“TTe....xxx...ss”����l�F���˳������M��

��2��ጷńӑB���ļ��������d��ֹͣ��ܛ���պͽY����ܛ�M��

��3��ጷ���aec.SYS���������գ������ӣ��֏�SSDT���h�����գ��h�����ļ�

��4����vע�Ա����l�F�������Pע�Ա���ֹͣ���ͷ��գ��Y�������M��

��5��ጷ���AsyncMac.Sys���������գ������ӣ��Y����ܛ�M�̣���ֹͣ���գ��h�����գ��h�����ļ�

��6������ӳ��ٳֺ̈́��������Ŀ���h���ӑB���ļ�

��7��ጷ�%SystemRoot%\2486531_xeex.exe�����\�У����^�����Dz���userinit.exe,����ǣ��\��explorer.exe

��8���O��system32��tempĿ䛞�everyone��ȫ���ƣ����d�ļ����whosts�ļ����@ȡӋ����Ϣ���ύ�������yӋ��ַ�����d���������\��

��9��ጷ����ļ�pcidump.sys���������Ն����ӣ���userinit.exe���h�����գ��h�����ļ�

��10���Ƅ������%SystemRoot%\system32\scvhost.exe

����

����

���������ļ���

����

%SystemRoot%\system32\scvhost.exe

%SystemRoot%\system32\killdll.dll

%SystemRoot%\system32\drivers\AsyncMac.Sys

%SystemRoot%\system32\drivers\aec.SYS

%SystemRoot%\sytem32\pcidump.Sys

%SystemRoot%\2486531_xeex.exe

�������ļ���

����

%SystemRoot%\system32\userinit.Exe

%SystemRoot%\system32\drivers\etc\hosts

����

�����h���ļ���

����

%SystemRoot%\system32\killdll.dll

%SystemRoot%\system32\drivers\AsyncMac.Sys

%SystemRoot%\system32\drivers\aec.SYS

%SystemRoot%\sytem32\pcidump.Sys

��������ע�Ա���

����

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\rstray

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\[��ȫܛ�����Q]

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

����

�����h��ע�Ա���

����

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\aec

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\AsyncMac

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\pcidump

����

���������M�̣�

����

explorer.exe

����

�����L���W�j��

http://wg.Oy***.com/host.Txt

http://******.qvodcn8.com/list/get.asp

http://wg.Oyd**.com/01/fz.Txt