���@�r�g

2009-4-2

����ժҪ

ԓ�ӱ���ʹ��“C”�Z�Ծ��������x�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“24,659 �ֹ�”���D�˞�“ ”�������Uչ����“exe”�� ��Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”���ȷ�ʽ������������ҪĿ�Ğ�Iȡ�����Α�̖���ܴa����Ϣ��

”�������Uչ����“exe”�� ��Ҫͨ�^“�ļ�����”��“���d�����d”��“�W퓒��R”���ȷ�ʽ������������ҪĿ�Ğ�Iȡ�����Α�̖���ܴa����Ϣ��

�Ñ��ж����Α�o���P�]��ݔ�뎤̖���ܴa�r�Α��\�о����ĬF��ȫܛ������ʧЧ����K������̓�Mؔ�a���ڿͱIȡ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�ļ����������d�����d���W�ľ�R

������ʩ

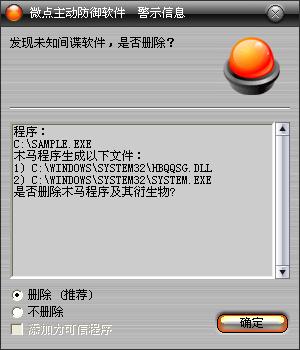

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

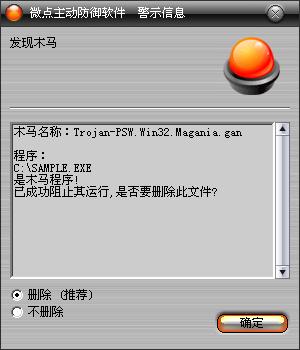

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.Magania.gan”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1���քӄh�������ļ���

%SystemRoot%system32\HBQQSG.dll

%SystemRoot%system32\System.exe

2���քӄh������ע�Ա�ֵ��

�I��HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

ֵ:HBService32"

����:System.exe

3.������ע���I:

�I��HKEY_LOCAL_MACHINE\Software\360Safe\safemon

ֵ:ARPAccess

����: 1

ֵ:LeakShowed

����: 1

ֵ:MonAccess

����: 1

ֵ:NoNotiLeak

����: 1

ֵ: NoNotiNews

����: 1

ֵ:SiteAccess

����: 1

ֵ:UDiskAccess

����: 1

ֵ:weeken

����: 1

�I��HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows

ֵ:AppInit_DLLs

����:“”

����׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

(1)��v�M�̣��l�F���Y�������M��

my.exe

Client.exe"

woool.dat

woool88.dat

xy2.exe

game.exe

SO2Game.exe

SO2GameFree.exe

FSOnline2.exe

gameclient.exe"

elementclient.exe"

asktao.mod"

Wow.exe"

ZeroOnline.exe"

Bo.exe"

Conquer.exe"

soul.exe"

TheWarlords.exe"

china_login.mpr"

blueskyclient_r.exe"

xy3.exe"

QQLogin.exe"

DNF.exe"

gc12.exe"

hugemanclient.exe"

HX2Game.exe"

QQhxgame.exe"

tw2.exe"

QQSG.exe"

QQFFO.exe"

zhengtu.dat"

mir1.dat"

mir2.dat"

tty3d.exe"

metin2.bin"

AClient.exe"

gamefree.exe"

xiyou.exe"

(2)���ɄӑB���ļ�HBQQSG.dll�Ͳ���������System.exe������ӑB���ļ�����������̎���ļ����ю��ļ���������E.tmp

(3)�\��System.exe,���d�ӑB���ļ�

(4)�O���I�P�^�ӣ��@ȡ�Α�̖�ܴa���l�͵�ָ���Wվ

(5) �l�F�����Αڣ��P�]����

(6)��ע�Ա�ʹ360��ȫ�lʿ���ֹ���ʧЧ���h���䆢���Ŀ

(7)���ע�Ա톢���Ŀ

(8)������̎��h������

���������ļ���

��%SystemRoot%system32\HBQQSG.dll

%SystemRoot%system32\System.exe

%Temp%\f.tmp.bat

%Temp%SelfDel.bat

��������ע�Ա���

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\HBService32

������ע�Ա�:

HKEY_LOCAL_MACHINE\Software\360Safe\safemon

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs

�����h������ע�Ա�:

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\360Safetray

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run\360Safebox

�����L���W�j��

http://www.bm-gj***fhkj10000.cn/postly/post.asp

http://www.bm-ds***ksdf20000.cn/lym/023ertyud/post.asp

http://www.bm-ds***jvfd30000.cn/postly/post.asp

http://www.bm-ds***tert40000.cn/lym/023hgfytr/post.asp