���@�r(sh��)�g

2009-3-13

����ժҪ

ԓ�ӱ���ʹ��VC�����ďV��������c(di��n)���ӷ���ܛ���ԄӲ��@������UPX�Ӛ���ʽ����D��������a���裬�Ӛ����L�Ȟ�38,400 �ֹ�(ji��)���D��(bi��o)��“ ”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)�ľ�R”�ȷ�ʽ������������ҪĿ�Ğ鏊(qi��ng)���Ñ��g�[�Լ��ľW(w��ng)վ��

”�������U(ku��)չ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W(w��ng)�ľ�R”�ȷ�ʽ������������ҪĿ�Ğ鏊(qi��ng)���Ñ��g�[�Լ��ľW(w��ng)վ��

�Ñ��ж������F(xi��n)IE��퓱��۸ģ���(j��ng)���ЏV��W(w��ng)퓏��������ڲ���ʹ��ROOTKIT���g(sh��)�������F(xi��n)����ܛ�����Բ�����������Dz��������h���ļ���Ӌ(j��)��C(j��)���W(w��ng)�j(lu��)�\(y��n)�о�����Windows�o�ʈ�(b��o)�e(cu��)���l(f��)�F(xi��n)����δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�ļ����������d�����d���W(w��ng)�ľ�R

������ʩ

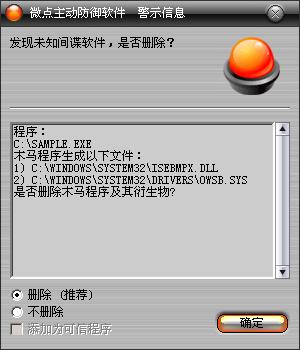

�Ѱ��bʹ���c(di��n)���ӷ���ܛ�����Ñ����o��κ��O(sh��)�ã��c(di��n)���ӷ������Ԅӱ��o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ�(j��ng)���������°汾���c(di��n)���ӷ������܉���Ч���ԓ������������]�Ќ��c(di��n)���ӷ���ܛ�����������°棬�c(di��n)���ӷ���ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c(di��n)���ӷ���ܛ���ԄӲ��@δ֪������δ������

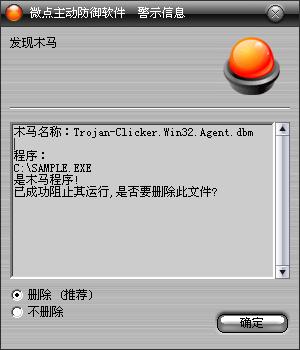

������ѽ�(j��ng)���c(di��n)���ӷ���ܛ�����������°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)"Trojan-Clicker.Win32.Agent.dbm”��Ոֱ���x��h������D2����

�D2 �c(di��n)���ӷ���ܛ��������ث@��֪����

����δʹ���c(di��n)���ӷ���ܛ�����Ñ����c(di��n)���������ҽ��h��

1����Ҫ�ڲ���վ�c(di��n)���d�ǹٷ��汾��ܛ���M(j��n)�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M(j��n)������ϵ�y(t��ng)��

2���M�쌢���Ě���ܛ�����������������°汾�M(j��n)�в隢�����_���������r�ؾW(w��ng)�j(lu��)�����L��������Ȼ�Ю�����rՈע�⼰�r(sh��)�c���I(y��)�İ�ȫܛ���S��(li��n)ϵ�@ȡ���g(sh��)֧�֡�

3���_��windows�ԄӸ��£����r(sh��)���©���a(b��)����

δ���b�c(di��n)���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

��%SystemRoot%\system32\drivers\ihzu.sys

��%SystemRoot%\system32\RBpMO.dll

����

2���քӄh������ע�Ա�ֵ��

�����I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\kQUzxCv

�I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\hdxk

3���ք�������ע�Ա���

�����I��HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

����ֵ��Start Page

������(sh��)��(j��)��about:blank

����׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1�������Д��Л]�д�������{701407A4-B171-4E8A-AD7C-F594B07B2800}�Ĵ��ڣ�����У�ֱ��������̎�����h���������]�У���(chu��ng)������

��2���Ŀ��ن��ә�IE��ط�ʽ��Ŀ��(bi��o)��"%ProgramFiles%\Internet Explorer\IEXPLORE.EXE" www.6700.cn/?q

��3����(chu��ng)���ӑB(t��i)���ļ������O(sh��)���ļ��r(sh��)�g

��4����(chu��ng)��ע�Ա�

��5��ጷ��(q��)���ļ������O(sh��)���ļ��r(sh��)�g

��6����(chu��ng)��ϵ�y(t��ng)����(w��)�������(q��)���ļ�

��7��ʹ��rundll32.exe���d�ӑB(t��i)���ļ�

��8���۸�IE��퓞�www.6700.cn?tn=1027271

��9����(chu��ng)����̎���ļ����h������

����

����

����������(chu��ng)���ļ���

����

����%SystemRoot%\system32\drivers\ihzu.sys

����%SystemRoot%\system32\RBpMO.dll

%SystemRoot%\system32\Gtq42i.bat

����

����������(chu��ng)��ע�Ա���

����

����[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\kQUzxCv]

"mawm"=dword:3ba9eb3c

"jtfyp"=hex:56,28,77,65,c1,7f

"xwgeue"=hex:4f,f4,60,29,8c,c4

"xpmkpkn"=dword:d7dc0d91

����HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\hdxk

����������ע�Ա���

����

����HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main