���@�r�g

2009-3-3

����ժҪ

ԓ�ӱ���ʹ��“VC”�����ĺ��T�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“62,677 �ֹ�(ji��)”���D�˞�“ ”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W�ľ�R”�ȷ�ʽ������������ҪĿ�Ğ��O�����T�M���h�̿��ƣ�ʹ�Ñ���X�S��������C��

”�������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���d�����d”��“�W�ľ�R”�ȷ�ʽ������������ҪĿ�Ğ��O�����T�M���h�̿��ƣ�ʹ�Ñ���X�S��������C��

�Ñ��ж����ܕ����FӋ��C�o���؆����P�]����Ҫ�ļ��Gʧ��ϵ�y���W�j�������z���^�o�ʆ��á�����o���P�]��ע�Ա����ġ����F������Ȍ����Ñ��[˽й¶��Ӱ��Ñ�ʹ�õĬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ����������d�����d

������ʩ

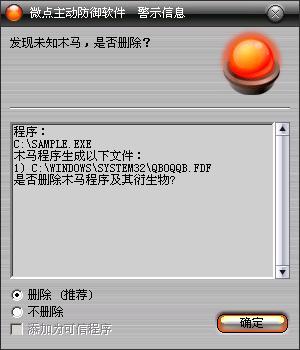

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl(f��)�Fԓ��������ʾ���l(f��)�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

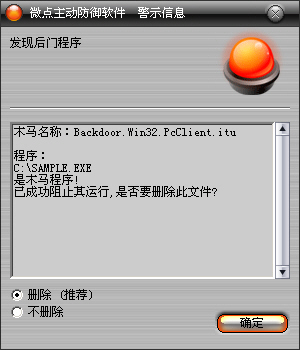

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l(f��)�F"Backdoor.Win32.PcClient.itu”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I(y��)�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1���քӄh�������ļ���

����%SystemRoot%\system32\005b931.imi

����%SystemRoot%\system32\ugnbid.fdf

2���քӄh������ע�Ա�ֵ��

�����I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zdfaaf

�����I��HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\zdfaaf

�����I��HKEY_LOCAL_MACHINE\SYSTEM\ControlSet003\Services\zdfaaf

�����I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

����ֵ��zdfaaf

����������zdfaaf

����׃������

����%SystemDriver%��������������ϵ�y���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

��������

��1��ጷńӑB(t��i)���ļ���

��2���O������헣����F�Ԇ��ӣ�

��3������“svchost.exe”�L���W�j���B�����ڿ����C��

��4������“svchost.exe”�h��������

����

����

����������(chu��ng)���ļ���

����

����%SystemRoot%\system32\005b931.imi

����%SystemRoot%\system32\ugnbid.fdf

����

����������(chu��ng)��ע�Ա���

����

�����I��HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\zdfaaf

�����I��HKEY_LOCAL_MACHINE\SYSTEM\ControlSet002\Services\zdfaaf

�����I��HKEY_LOCAL_MACHINE\SYSTEM\ControlSet003\Services\zdfaaf

�����I��HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SvcHost

����ֵ��zdfaaf

����������zdfaaf

����

���������L���W�j��

����

����http://xia**ei139.3322.org