���@�r�g

2009-1-25

����ժҪ

ԓ�ӱ���ʹ��“���Z��”���������x�������c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“1,414,753 �ֹ�”���D�˞�“

”�������O���˲��@ʾ�[���ļ����[����֪�Uչ�����Ñ����ИO������_�ԣ������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���_�Ñ��c��”��“���d�����d”��“���ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ鲻���Ⱦ������X�����Ƅӽ��|ˢȡ�L��������

”�������O���˲��@ʾ�[���ļ����[����֪�Uչ�����Ñ����ИO������_�ԣ������Uչ����“exe”����Ҫͨ�^“�ļ�����”��“���_�Ñ��c��”��“���d�����d”��“���ƄӴ惦���|”�ȷ�ʽ������������ҪĿ�Ğ鲻���Ⱦ������X�����Ƅӽ��|ˢȡ�L��������

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�ļ����������_�Ñ��c�������d�����d�����ƄӴ惦���|

������ʩ

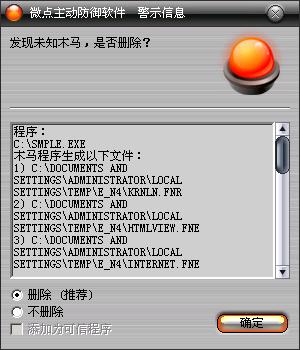

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

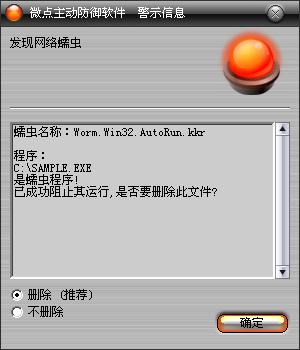

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Worm.Win32.AutoRun.kkr”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2�����h�P�]U�P�ԄӲ��ţ����w�������E���_ʼ->�\��->gpedit.msc->Ӌ��C����->����ģ��->ϵ�y->���҂��ҵ�"�P�]�ԄӲ���"->�p��->�x��"�ц���"��

3���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

4���_��windows�ԄӸ��£����r���©���a����

��������

����ԓ�ӱ������к�����Ԓ����ʾ�Ñ�ԓ�ӱ���“�oЧĿ�”����D�Ի��Ñ���

������ϵ�y�ļ��A“%SystemRoot%\system32”�Ƚ��������ļ��A��

| |

����372109

����499E86

����2B4FA4

����A9C3FF

����372109 |

|

��������������“%SystemRoot%\system32\372109”����������“C00285.EXE”��ጷ����Z�ԄӑB���ļ���

| |

����cnvpe.fne

����dp1.fne

����eAPI.fne

����HtmlView.fne

����internet.fne

����krnln.fnr

����shell.fne

����spec.fne

����RegEx.fnr |

|

�������Ñ�“�_ʼ”�ˆΣ�“���г���”�е�“����”�ļ��A�Ƚ�����ݷ�ʽ��ָ��“%SystemRoot%\system32\372109\C00285.EXE”�����F�_�C���ӡ�

����“C00285.EXE”���Lԇ�L��“www.baidu.com”�yԇ�W��B���W�ɹ���Lԇ�L���W�j��ַ��

| |

����http://x**.cn/u5.htm

����http:// n-**.cn/c.htm

����http:// w-**.cn/o.htm

����http:// w-**.cn/o5.htm |

|

����“C00285.EXE”�������v�Ñ��űP��ͣ����Ñ����C�B�ӵ��µ�“���ƄӴ惦���|”�r�����������������ƄӴ惦���|��Ŀ䛣�����������“Recycle.exe”������“autorun.inf”��“autorun.inf”�������£�

| |

[AutoRun]

open=Recycle.exe

shell\1=���_(&O)

shell\1\Command=Recycle.exe

shell\2\=�g�[(&B)

shell\2\Command=Recycle.exe

shellexecute=Recycle.exe |

|

������vĿ䛃��ļ��A����ȫ���ļ��A�O�Þ�ϵ�y���[�ء�ֻ�x��������������ļ��A�����������Q�c���ļ��Aͬ������D���_�Ñ��c����ͨ�^���Ƅӽ��|��Ⱦ�������C���_������Ŀ�ġ�