���@�r�g

2009-1-19

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������ľ�R���d�������c���ӷ���ܛ���ԄӲ��@������“Upack 0.3.9”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“70,843�ֹ�”���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�������\�С�

”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”;��ֲ���Ñ�Ӌ��C���\�к����d����ľ�R�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

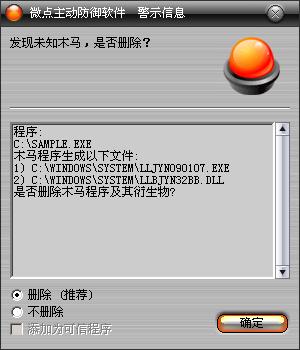

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

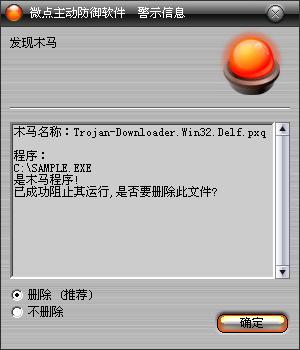

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.Delf.pxq”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к���%systemroot%\system32������“lljyn090107.exe”����vϵ�y�\�е��M�̣����Ҳ�ԇ�D�Y�����а�ȫܛ���M�̣����_���������oĿ�ģ�

| |

rstray.exe

avp.exe

KVXP.kxp

360Tray.exe |

|

��ע�Ա�����HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\

policies\Explorer\run���½�����llajyn_df��헣�ʹ��ָ��%systemroot%\system32�µ�“lljyn090107.exe”�ļ���ʹ�ò������Sϵ�y���Ӷ��\�С��½�����“lljyndf16.ini”�������ļ���������ԓ�ļ��е���Ϣ��%systemroot%\system32������“lljynbj32bb.dll”�ļ������_�_��һ��IE�M�̲���“lljynbj32bb.dll”ע�뵽�@���M���У�“lljynbj32bb.dll”ע�벢�\�к�����r�g�IJ�ͬ����idc.8****.com�l��Ո���xȡ��ͬ�����d�б���ԓ�б������ܣ����ܺ��_ʼ���d������ľ�R�����Ñ���Ӌ��C�У�

| |

http://333.8**le.com/00/0.exe*

http:// 333.8**le.com /00/1.exe*

http:// 333.8**le.com /00/2.exe*

http:// 333.8**le.com /00/3.exe*

http:// 333.8**le.com /00/4.exe*

http:// 333.8**le.com /00/5.exe*

http:// 333.8**le.com /00/6.exe*

http:// 333.8**le.com /00/7.exe*

http:// 333.8**le.com /00/8.exe*

http:// 333.8**le.com /00/9.exe*

http:// 333.8**le.com /00/10.exe*

http:// 333.8**le.com /00/11.exe*

http:// 333.8**le.com /00/12.exe*

http:// 333.8**le.com /00/13.exe* |

|