���@�r�g

2008-12-14

����ժҪ

ԓ�ӱ���ʹ��“Delphi”�����ıI̖�������c���ӷ���ܛ���ԄӲ��@���ӱ��L�Ȟ�“305,664 �ֹ�”���D�˞�“ ”��ʹ��“exe”�Uչ����ͨ�^“�T�_�Ñ��c��”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C��������Ҫ���ܞ�ӛ�ݔ��ĸ��“�Ñ���”��“�ܴa”�����@�Ñ�ע�ԕr������P��Ϣ��

”��ʹ��“exe”�Uչ����ͨ�^“�T�_�Ñ��c��”��“�ļ�����”��;��ֲ���Ñ�Ӌ��C��������Ҫ���ܞ�ӛ�ݔ��ĸ��“�Ñ���”��“�ܴa”�����@�Ñ�ע�ԕr������P��Ϣ��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

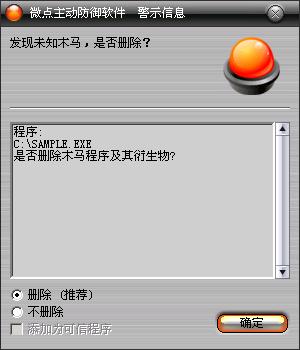

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

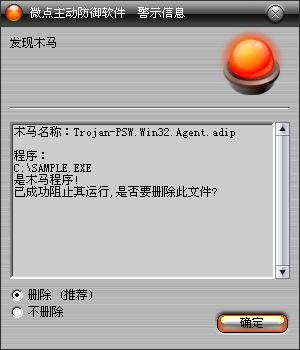

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.Agent.adip”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

����ԓ�ӱ������к� ����ע�Ա���ӳ��ٳ����а�ȫܛ���M�̣��������M��ָ��“IFEOFILE”�����P�M�����£�

����360safe.exe

����360tray.exe

����avast.exe

����avcenter.exe

����avguard.exe

����avp.exe

����CCenter.exe

����guard.exe

����kav.exe

����kav32.exe

����kavstart.exe

����kavsvc.exe

����kissvc.exe

����kpfw32.exe

����kpfwsvc.exe

����KvMonXP.exe

����KVSrvXP.exe

����KVXP.exe

����kwatch.exe

����nod32krn.exe

����nod32kui.exe

����Rav.exe

����Ravmon.exe

����RavmonD.exe

����rfwmain.exe

����rfwproxy.exe

����rfwsrv.exe

����Rsaupd.exe

����runiep.exe

����sched.exe

����wscntfy.exe

����wuauclt.exe

������ϵ�yĿ�“%SystrmDrive%”�½���“Temp”�ļ��A��ጷ��S�C�ļ����ļ�“ohfps68server.exe”����Ŀ䛣��S�����\�С�

��“ohfps68server.exe”�\�к�����������ϵ�yĿ�“%SystemRoot%\system32\”,����������“svohst.exe”����ע�Ա�����“svohst.exe”ע�Ԟ���գ����Pע�Ա��Iֵ���£�

| |

����헣�“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\netpass”

�����I��“Type”

����������“110”

�����I��“Start”

����������“SERVICE��AUTO��START”

�����I��“ImagePath”

����������“C:\WINDOWS\system32\svohst.exe -NetSata”

�����I��“DisplayName”

����������“netpasssend”

�����I��“Description”

����������“�ܴa�l�͜yԇ����” |

|

�����S��“svohst.exe”����������ռ��d�����d������“-NetSata”��

����“ohfps68server.exe”��ጷ���̎���ļ�“Deleteme.bat” ��ϵ�yĿ�“%SystemRoot%\system32\”�����F�Ԅh�������P��̎���ļ����£�

| |

����:try

����del "C:\Temp\ohfps68server.exe"

����if exist "C:\Temp\ohfps68server.exe" goto try

����del %0 |

|

����“svohst.exe”����������ռ��d���Oҕ�g�[�����ڣ�ͨ�^COM�M���xȡ�ȴ桢��˶�λ���O��ݔ���e�����@ȡ�Ñ�ݔ����Ñ������ܴa��ע�����P��Ϣ���l����“http://qqgood.mic***oft.com/games/4ie20080921/tlie4.asp”��ʹ�Ñ��[˽й¶��ؔ�a�ܓp��