QQ�I̖ľ�RTrojan-PSW.Win32.QQPass.lqq

Trojan-PSW.Win32.QQPass.lqq

���@�r�g

2008-11-9

����ժҪ

ԓ�ӱ���ʹ��“Delphi”������“QQ�I̖����”�����c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a���裬�Ӛ����L�Ȟ�36,487 �ֹ����D�˞� �������Uչ����“exe”��ͨ�^“�W�ľ�R”��“���d�����d”��;��ֲ���Ñ�Ӌ��C���\�к��řC�Iȡ“QQ”��“��̖”��“�ܴa”��

�������Uչ����“exe”��ͨ�^“�W�ľ�R”��“���d�����d”��;��ֲ���Ñ�Ӌ��C���\�к��řC�Iȡ“QQ”��“��̖”��“�ܴa”��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

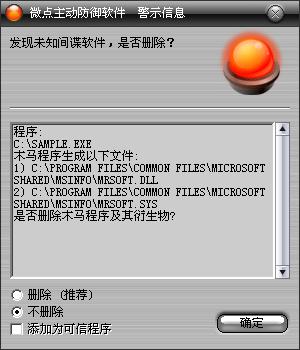

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪�gՙܛ��”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

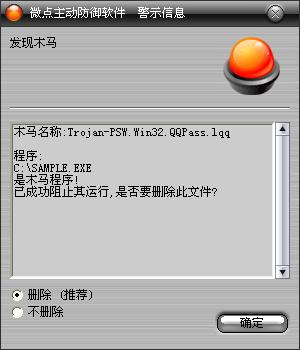

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.QQPass.lqq”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к���“%CommonProgramFiles%\Microsoft Shared\MSInfo”�ļ��A�Ȃ�������“MrSoft.dll”���S��ጷ���ӑB���ļ�“MrSoft.sys”�����������ļ��O�Þ��[�،��ԣ���D�pС�Ñ��l�F�������ʣ�֮����ע�Ա�ʹ�M��“explorer.exe”�Լ����䆢�ӵ��M�̆��Ӻ��ԄӼ��d���ļ���

���Pע�Ա��Iֵ���£�

| |

헣�HKEY_CLASSES_ROOT\CLSID\{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}\InProcServer32

ָ����%CommonProgramFiles%\Microsoft Shared\MSInfo\MrSoft.sys

헣�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

�Iֵ��{F3D0D422-CE6D-47B3-9CE6-C54DD63F1ADB}

ָ����� |

|

�S������ጷ���̎���ļ�“MicroSoft.bat”����������Ŀ䛣�������̎�����h������ԭ�ļ���

�ӑB��“MrSoft.sys”�����d���к�v�M�̲���“QQ.exe”���ҵ��Lԇ�h��“QQ.exe”����Ŀ��µ�“npkcrypt.sys”����D�Ɖ�QQ�����ܴa���o�C�ƣ���һ�ΰl�F“QQ.exe”�M�̺��ڔ�����P�]QQ����D��ʹ�Ñ��ٴ�ݔ������Ϣ�����Ñ��ٴε��QQ�r��ͨ�^�OҕQQ��ꑴ��ڸ��ؼ����@ȡ���I�P��Ϣ���@���Ñ�ݔ���QQ̖�a���ܴa��Ϣ�����ë@ȡ���QQ̖�a�Լ��ܴa��Ϣ�L����

http ://pay-client.qq.com/cgi-bin/mypurse?clientuin=

�Lԇ�@ȡ�Ñ�QQ̖�a���y����“Q��”��“�Α�e��”��“�Α��c”����Ϣ����K���������]�����ż����g���ŷ�ʽ���Ñ�QQ��Ϣ�ς����ڿ�ָ����ַ��