���@�r�g

2008-10-29

����ժҪ

ԓ�ӱ���ʹ��“Delphi”���������d�������c���ӷ���ܛ���ԄӲ��@������“UPX”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�25,088 �ֹ����D�˞� �������Uչ����exe����Ҫͨ�^“�W�ľ�R”��“�ļ�����”�ķ�ʽ������������Ҫ�ľW�j���dľ�R�������\�С�

�������Uչ����exe����Ҫͨ�^“�W�ľ�R”��“�ļ�����”�ķ�ʽ������������Ҫ�ľW�j���dľ�R�������\�С�

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

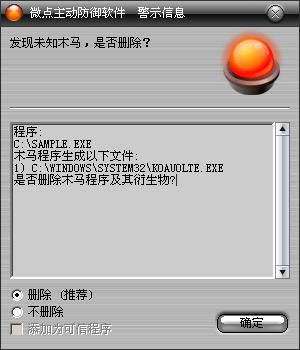

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

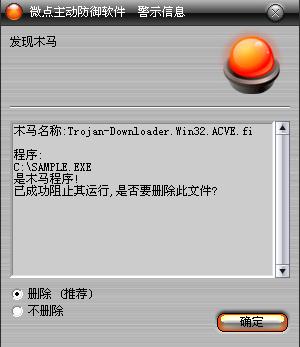

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Downloader.Win32.ACVE.fi”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ö�eע�Ա��Iֵ��ԃ����˹�����b��Ϣ,�Lԇʹ������“taskkill /f /im avp.exe”ʹ��Y������vϵ�y����

“kpfw32.exe”

“kpfwsvc.exe”

“kwatch.exe”

“ccenter.exe”

“ras.exe”

“rstray.exe”

“rsagent.exe”

“ravtask.exe”

“ravstub.exe”

“ravmon.exe“

“ravmond.exe”

“360safebox.exe”

�Ȱ�ȫ�M�̣������ڄtʹ�ú���TerminateProcess���ƌ����˳���ʹ��ӳ��ٳ��ֶΌ�������ȫ�M���ض���“svchost.exe”��

��ؐ������Ŀ�“%SystemRoot%\system32”����������“koauolte.exe”��ʹ�ú���WinExec���д˲�����ؐ����Ŀ�“%SystemRoot%\”��ጷńӑB�B�ӎ��ļ�“jiocs.dll”���{��rundll32.exe�Ӆ���MyEntryPoint����“jiocs.dll”����Ŀ�“%SystemRoot%\system32\DRIVERS\”��ጷ����ļ�“lklosd.sys”���_���M��“conime.exe”��������ע�Ա��Iֵ���F�_�C�Ԇ��ӣ�����ʹ�������Ј����Ԅh����

| |

헣�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

�Iֵ��360ary

ָ����C:\WINDOWS\system32\koauolte.exe |

|

�����������\�к��L��"GOOGLE"�Д����C�Ƿ��W���W�tʹ��API����URLDownloadToFileA�L���Wվhttp ://www.oi**tre.net/down/���d�����ļ�ko.exe���xȡ�Wվhttp ://www.oi**t.net/�ϵ��ı��ļ�ad.jpg�،�Ŀ�%SystemRoot%\system32\drivers\etc\�µ�hosts�ļ����Ѽ����CMAC��ַ��Ϣ����l�͵�http ://baoge.9**6.org/getmac.jsp�ԽyӋ��Ⱦ�����C����