���@�r�g

2008-09-14

����ժҪ

ԓ�ӱ���ʹ��“Dephi”������“�I̖ľ�R”�����c���ӷ���ܛ���ԄӲ��@������“Upack”�Ӛ���ʽԇ�D��������a����,�Ӛ����L�Ȟ�“37,873 �ֹ�”���D�� ʹ��“ exe”�Uչ����ͨ�^“�W�ľ�R”��“���d�����d”�ȷ�ʽֲ���Ñ�Ӌ��C�����к��řC�Iȡ�W�j�Α�“��������”��“��̖”��“�ܴa”��

ʹ��“ exe”�Uչ����ͨ�^“�W�ľ�R”��“���d�����d”�ȷ�ʽֲ���Ñ�Ӌ��C�����к��řC�Iȡ�W�j�Α�“��������”��“��̖”��“�ܴa”��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003

����;��

�W�ľ�R���ļ�����

������ʩ

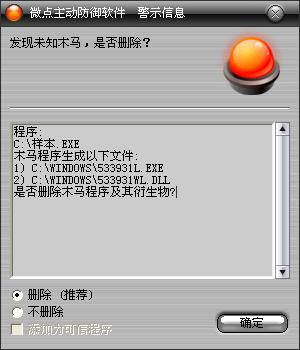

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F“δ֪ľ�R”��Ոֱ���x��h��̎������D1����

�D1 ���ӷ����ԄӲ��@δ֪������δ������

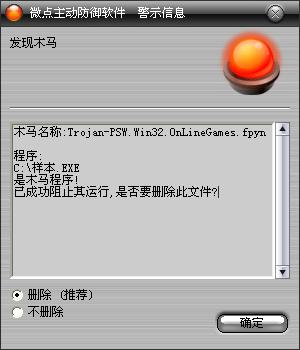

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�F"Trojan-PSW.Win32.OnLineGames.fpyn”��Ոֱ���x��h������D2����

�D2 ������ث@��֪����

����δʹ���c���ӷ���ܛ�����Ñ����c���������ҽ��h��

1����Ҫ�ڲ���վ�c���d�ǹٷ��汾��ܛ���M�а��b�����ⲡ��ͨ�^�����ķ�ʽ�M������ϵ�y��

2���M�쌢���Ě���ܛ�����������������°汾�M�в隢�����_���������r�ؾW�j�����L��������Ȼ�Ю�����rՈע�⼰�r�c���I�İ�ȫܛ���S��ϵ�@ȡ���g֧�֡�

3���_��windows�ԄӸ��£����r���©���a����

��������

ԓ�ӱ������к�ؐ������ϵ�yĿ�%SystemRoot%�²���������“533931L.exe”�����ļ����Ԟ�“ϵ�y”��“�[��”����ͬһĿ���ጷńӑB���ļ�“533931WL.DLL”��ʹ��API����“ShellExecuteA”���в�����ؐ�����{�������Ј����Ԅh����

�����������\�к������ؙ�����“SeDebugPrivilege”�@ȡ�{ԇ���ޣ�ѭ�h��v�M�̲���“Explorer.exe”��Ո�ȴ���g���ӑB��“533931WL.DLL”���룬ʹ���h�̾�����“Explorer.exe”�M�̿��g���_��һ�����������ӱܚ���ܛ���隢��������ע�Ա���ֵ��ʹ���_�C�Ԇ��ӣ�

|

|

|

헣�HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

�Iֵ��WinSysW

ָ����C:\WINDOWS\533931L.exe

|

|

�ӑB��“533931WL.DLL”���d�\�к��wԭ��HOST�ļ����ζ�������Wַ����ֹӋ��C���d������������\�С�ʹ��API����URLDownloadToFileA���_���d�ļ�"MyUnBoundMB.uib"��C�P��������“a.exe”�����У����ļ��Á��Ɖ��Α��ܱ���ѭ�h��v�M�̲���“woool.dat”��“Woool88.dat”���ҵ�����_��Ո�ȴ���g���ӑB��“533931WL.DLL”���룬�_��һ���������̲���“��������”���ΑڱOҕ�Ñ�ݔ���“���”“�I�P”��Ϣ���xȡ�ȴ�@ȡ�Α��“��̖”��“�ܴa”��ͨ�^�x�Α������ļ����@ȡ�Ñ�Ӌ��C����IP����“���ſ��g”�ķ�ʽ��ľ�R���Iȡ��Ϣ�l�ͽoľ�R�Nֲ�ߡ�