ľ�R���d��

Trojan-Downloader.Win32.Generic.cjn

���@�r�g

2013-01-08

Σ���ȼ�

��

�����Y��

ԓ�ӱ���ʹ��“C\C ”������“ľ�R���d��”�����c���ӷ���ܛ���ԄӲ��@,�L�Ȟ�“53,248”�ֹ����D�˞�

��ʹ��“exe”�Uչ����ͨ�^�ļ��������W퓒��R�����d�����d�ȷ�ʽ�M�Ђ�����������ҪĿ���ǐ������Ñ�ϵ�y�����d����IJ�����ľ�R���T�ļ��\�С�

�Ñ��ж�������F��X���\���ٶ�׃������ܛ�o���˳������܆��ӣ����F����δ֪�M�̵ȬF��

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W퓒��R�����d�����d

������ʩ

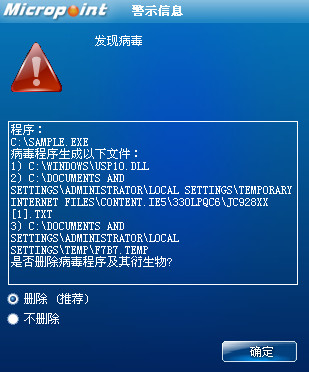

�Ѱ��bʹ���c���ӷ���ܛ�����Ñ����o��κ��O�ã��c���ӷ������Ԅӱ��o����ϵ�y����ԓ���������ֺ��Ɖġ��oՓ���Ƿ��ѽ����������°汾���c���ӷ������܉���Ч���ԓ������������]�Ќ��c���ӷ���ܛ�����������°棬�c���ӷ���ܛ���ڰl�Fԓ��������ʾ���l�F������Ոֱ���x��h��̎������D1��

�D1 �c���ӷ���ܛ���ԄӲ��@δ֪������δ������

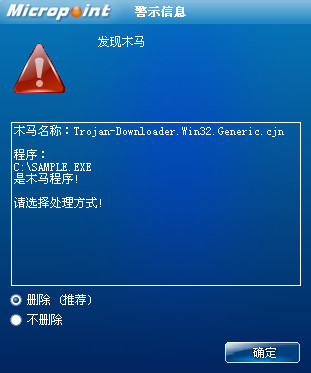

������ѽ����c���ӷ���ܛ�����������°汾���c������ʾ���l�Fľ�R"Trojan-Downloader.Win32.Generic.cjn”��Ոֱ���x��h������D2����

�D2 �c���ӷ���ܛ��������ث@��֪����

δ���b�c���ӷ���ܛ�����քӽ�Q�k����

1.�ք�ֹͣ���h������"B8FFFFFF.temp"

2.�քӄh���ļ�

"%Temp%\B8FFFFFF.temp"

"%Temp%\49FFFFFF.temp"

"%SystemRoot%\usp10.dll"

"%Temp%\f7b7.temp���ļ����S�C��"

"%SystemRoot%\system32\Windowsxp.ini"

"����exe�ļ�Ŀ��е�usp10.dll"

3.��ע�Ա�

"HKEY_LOCAL_MACHINE\system\\currentcontrolset\\control\\session manager\ExcludeFromKnownDlls"

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced\ Hidden"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ Advanced\Folder\Hidden\Type"

׃������

����%SystemDriver%��������������ϵ�y���ڷօ^��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r�ļ��A��ͨ����“C:\Documents and Settings\��ǰ�Ñ����Q\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y����Ĭ�J���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�����M�̿��գ������M��"V3LTray.exe"��"AYAgent.aye"��"nsavsvc.npc"��"V3SP.exe"������ҵ��t�����ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\B8FFFFFF.temp"�����벡���������������֞�"B8FFFFFF.temp"�ķ��գ�����ӳ��ָ��C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\B8FFFFFF.temp"�������Ӵ˷��ա��c�Ⱥ��O�䌦��"\\.\20000000"ͨ�ţ����ƽY�����ϲ��ҵ����M�̡�

2.�����M�̿��գ����Ҳ����ƽY���M��"Nsavsvc.npc"��"ALYac.aye"��"SystemMon.exe"��"SkyMon.exe"��"nsvmon.npc"�� "nvc.npc"��"nvcagent.npc"��"pcotp.exe"��"AYServiceNT.aye"��"AYAgent.aye"��"v3lsvc.exe"�� "sgsvc.exe"��"NSVMON.NPC"��"NaverAgent.exe"��

3.�_���¾��̣����ܾWַ"http://aaa.km**yr.com/110/jc928xx.txt"�����dԓ�ļ���"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\49FFFFFF.temp"�����[�صķ�ʽ���С�

4.�@ȡ����mac��ַ������ϵ�y�汾����Ϣ�l�͵��Wַ"http://tj10**.h5gy.com/tj1012/post.asp"�����c�h�����C"aaa.km**yr.com"ͨ�š�

5.�O���Iֵ�

"HKEY_LOCAL_MACHINE\system\\currentcontrolset\\control\\session manager\ExcludeFromKnownDlls" = "usp10.dll"��

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ Advanced\Hidden" = 2��

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ Advanced\Folder\Hidden\Type" = 0

���@ʾ���Ԟ��[�ص��ļ���

6.���ļ�"C:\WINDOWS\usp10.dll"�Ƅ���������"C:\WINDOWS\2BFFFFFF"���h���ļ�"C:\WINDOWS\2BFFFFFF"���������ļ�"C:\WINDOWS\usp10.dll"�����벡��������

7.�_���¾��̣���v���дűP���������пɈ����ļ�������"C:\WINDOWS\usp10.dll"��ؐ��ͬĿ��²��O���ļ����Ԟ��[�ء�

8.���[�صķ�ʽ����shell���"C:\WINDOWS\system32\cmd.exe /c del "����������""��������������h����

9.�����ļ�"C:\WINDOWS\usp10.dll"���d֮��

���ܾWַ"http://ccc.b***drr.com/duqu/22.txt"�����dԓ�ļ���"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\f7b7.temp���ļ����S�C��"�����[�صķ�ʽ���У������ļ�"C:\WINDOWS\system32\Windowsxp.ini"����ӛ䛔�����

���������ļ���

"%Temp%\B8FFFFFF.temp"

"%Temp%\49FFFFFF.temp"

"%SystemRoot%\usp10.dll"

"%Temp%\f7b7.temp���ļ����S�C��"

"%SystemRoot%\system32\Windowsxp.ini"

"����exe�ļ�Ŀ��е�usp10.dll"

������ע�Ա���

"HKEY_LOCAL_MACHINE\system\\currentcontrolset\\control\\session manager\ExcludeFromKnownDlls"

"HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\ Advanced\Hidden"

"HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\ Explorer\Advanced\Folder\Hidden\Type"

�����L���W�j��

"http://aaa.km**yr.com/110/jc928xx.txt"

"http://tj10**.h5gy.com/tj1012/post.asp"

"aaa.km**yr.com"

"http://ccc.b***drr.com/duqu/22.txt"