���T����

Backdoor.Win32.Generic.vc

���@�r(sh��)�g

2012-07-05

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“C/C ”������“���T����”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@,����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“6,673 ”�ֹ�(ji��)���D��(bi��o)��“ ”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����

”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����

������ҪĿ���ǿ����Ñ��C(j��)�����`ȡ�Ñ���Ϣ��

�Ñ��ж���(hu��)���F(xi��n)��ܛ�o(w��)���P(gu��n)�]���˿��Ԅ�(d��ng)�_�ţ���Ҫ�Y��й¶�ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

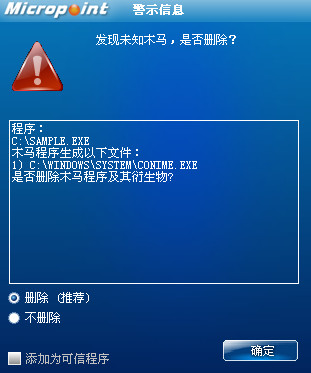

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ����o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

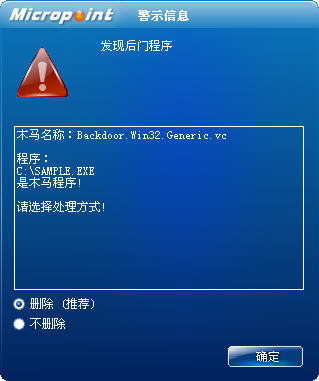

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Backdoor.Win32.Generic.vc”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

1.�ք�(d��ng)�h���ļ�

"%SystemRoot%\system32\USBhelp.dll"

"%Temp%\list.cyc"

"%Temp%\2.exe(�ļ����S�C(j��))"

2.�֏�(f��)ע��(c��)���Iֵ�(xi��ng)

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

׃������

%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

%Documents and Settings%�����Ñ��ęnĿ䛣�ͨ����“C:\Documents and Settings”

%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ����Q\Local Settings\Temp”

%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1.�Дஔ(d��ng)ǰ�����Ƿ��"conime.exe"��������ǣ��t�@ȡwindowsĿ䛣���������ؐ��������"C:\WINDOWS\system\conime.exe"��

2.���_ע��(c��)���I"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon"���O(sh��)��"Userinit"="C:\WINDOWS

\system32\userinit.exe,C:\WINDOWS\system\conime.exe"����(sh��)�F(xi��n)�_�C(j��)�Ԇ���(d��ng)��

3.��(chu��ng)���ļ�"c:\test.bat"��������̎�������(zh��)�У�������������������ļ��h����

4.��(zh��)���ļ�"C:\WINDOWS\system\conime.exe"��

5.�����(d��ng)ǰ������"conime.exe"��

(1)��(chu��ng)�����֞�"ZMDOWN"�Ļ��⌦(du��)��ֹ�؏�(f��)��Ⱦ��

(2)��(chu��ng)���¾��̈�(zh��)�У��@ȡǰ���������P(gu��n)(li��n)���M(j��n)����Ϣ���Д��Ƿ��"explorer.exe"�M(j��n)�̣�������ǣ��@ȡ����mac��ַ��ö�e�M(j��n)��id��Ϣ��ƴ�ӾW(w��ng)ַ"http://11*.147.11*.159:3118/css/count.aspx?act=2&mac=000C29**44FE&now=B5B1C7B0B2D9D7F7BDF8B3..."�����_�˾W(w��ng)ַ�����xȡԓ�W(w��ng)ַ��(sh��)��(j��)��

˯��1��犣�ѭ�h(hu��n)��(zh��)�����ϲ��E��

(3)�xȡ�����ļ�"C:\WINDOWS\system32\zmdown.cy"���^(q��)��"ZMCOUNT"���I"game"��ֵ���@ȡ����ϵ�y(t��ng)�汾������mac��ַ��Ӌ(j��)��C(j��)������Ϣ��ƴ�ӾW(w��ng)ַ��Ϣ�����_�W(w��ng)ַ"http:// 11*.147.11*.159:3118/css/count.aspx?act=1&mac=000C29**44FE&os=5.1&name ver=0401&

game=no&sign=918"�l(f��)�ͱ�����Ϣ���h(yu��n)�̵�ַ��

(4)���ļ�"C:\WINDOWS\system32\urlmon.dll"��ؐ��������"C:\WINDOWS\system32\USBhelp.dll"�����d"C:\WINDOWS\system32\USBhelp.dll"���M(j��n)�̵�ַ���g���@ȡinternet��(d��o)������(sh��)�����d"http:// 11*.147.11*.159:3118/css/1.txt"���ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\list.cyc"��

(5)�_�����¾��̣��xȡ"list.cyc"�W(w��ng)ַ��Ϣ�����d�ļ�"C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\2.exe(�ļ����S�C(j��))"������(zh��)�С���"C:\WINDOWS\system32\zmdown.cy"����Ϣ���xȡԓ�ļ���(sh��)��(j��)���@ȡ������Ϣ�l(f��)�͵��h(yu��n)�̵�ַ��

(6) ��(chu��ng)���ļ�"c:\test.bat"��������̎�������(zh��)�У�������������������ļ��h����

������(chu��ng)���ļ���

"%SystemRoot%\system\conime.exe"

"%SystemDriver%\test.bat"

"%SystemRoot%\system32\USBhelp.dll"

"%Temp%\list.cyc"

"%Temp%\2.exe(�ļ����S�C(j��))"

�����h���ļ���

"%SystemDriver%\test.bat"

"%SystemRoot%\system\conime.exe"

�����ļ�����

������ע��(c��)����

"HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit"

�����L��(w��n)�W(w��ng)�j(lu��)��

"http:// 11*.147.11*.159:3118/css/1.txt"

"http://11*.147.11*.159:3118/css/count.aspx?act=2&mac=000C29**44FE&now=B5B1C7B0B2D9D7F7BDF8B3..."

"http:// 11*.147.11*.159:3118/css/count.aspx?act=1&mac=000C29**44FE&os=5.1&name ver=0401&game=no&sign=918"