QQ�I̖(h��o)ľ�R

Trojan-PSW.Win32.QQPass.pkk

���@�r(sh��)�g

2012-04-10

Σ���ȼ�(j��)

��

�����Y��

ԓ�ӱ���ʹ��“VC ”����(xi��)��“�I̖(h��o)ľ�R”�����c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@, ����“UPX”�Ӛ���ʽ����D��������a���裬�Ӛ����L(zh��ng)�Ȟ�“64,512”�ֹ�(ji��)���D��(bi��o) ”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���DZIȡ�Ñ�(h��)���ܴa�͎�̖(h��o)����(d��ng)�Ñ�(h��)Ӌ(j��)��C(j��)��Ⱦ��ľ�R������, ��(hu��)���F(xi��n)“QQ”��“TM” ܛ���o(w��)���P(gu��n)�]��ݔ���~̖(h��o)���ܴa�r(sh��)��䛮����������ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)���ڿͱIȡ�����Ұl(f��)�F(xi��n)δ֪�M(j��n)�̵ȬF(xi��n)�� ”��ʹ��“exe”�U(ku��)չ����ͨ�^(gu��)�ļ��������W(w��ng)�(y��)���R�����d�����d�ȷ�ʽ�M(j��n)�Ђ�����������ҪĿ���DZIȡ�Ñ�(h��)���ܴa�͎�̖(h��o)����(d��ng)�Ñ�(h��)Ӌ(j��)��C(j��)��Ⱦ��ľ�R������, ��(hu��)���F(xi��n)“QQ”��“TM” ܛ���o(w��)���P(gu��n)�]��ݔ���~̖(h��o)���ܴa�r(sh��)��䛮����������ĬF(xi��n)����K����(d��o)��̓�Mؔ(c��i)�a(ch��n)���ڿͱIȡ�����Ұl(f��)�F(xi��n)δ֪�M(j��n)�̵ȬF(xi��n)��

��Ⱦ��(du��)��

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

����;��

�ļ��������W(w��ng)�(y��)���R�����d�����d

������ʩ

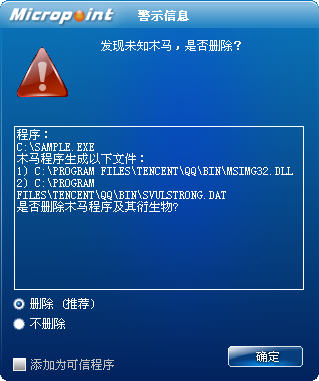

�Ѱ��bʹ���c(di��n)����(d��ng)����ܛ�����Ñ�(h��)���o(w��)��κ��O(sh��)�ã��c(di��n)����(d��ng)�������Ԅ�(d��ng)���o(h��)����ϵ�y(t��ng)����ԓ���������ֺ��Ɖġ��o(w��)Փ���Ƿ��ѽ�(j��ng)����(j��)�����°汾���c(di��n)����(d��ng)�������܉���Ч���ԓ������������](m��i)�Ќ��c(di��n)����(d��ng)����ܛ������(j��)�����°棬�c(di��n)����(d��ng)����ܛ���ڰl(f��)�F(xi��n)ԓ������(b��o)����ʾ���l(f��)�F(xi��n)“δ֪ľ�R”��Ո(q��ng)ֱ���x��h��̎������D1��

�D1 �c(di��n)����(d��ng)����ܛ���Ԅ�(d��ng)���@δ֪������δ����(j��)��

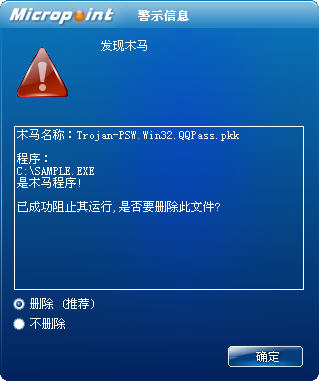

������ѽ�(j��ng)���c(di��n)����(d��ng)����ܛ������(j��)�����°汾���c(di��n)����(b��o)����ʾ���l(f��)�F(xi��n)ľ�R"Trojan-PSW.Win32.QQPass.pkk ”��Ո(q��ng)ֱ���x��h������D2����

�D2 �c(di��n)����(d��ng)����ܛ������(j��)��ث@��֪����

δ���b�c(di��n)����(d��ng)����ܛ�����ք�(d��ng)��Q�k����

�ք�(d��ng)�h�������ļ���

�Α��bĿ�\Bin\msimg32.dll

�Α��bĿ�\Bin\SVulStrong.dat

��������msimg32.dll��Q����Ⱦ���Α��bĿ�\ msimg32.dll

��������AutoLogin.dat��ؐ���Α��bĿ�\Bin\��

׃������

����%SystemDriver%��������������ϵ�y(t��ng)���ڷօ^(q��)��ͨ����“C:\”

����%SystemRoot%����������������WINDODWS����Ŀ䛣�ͨ����“C:\Windows”

����%Documents and Settings%�����Ñ�(h��)�ęnĿ䛣�ͨ����“C:\Documents and Settings”

����%Temp%�����������������������R�r(sh��)�ļ��A��ͨ����“C:\Documents and Settings\��(d��ng)ǰ�Ñ�(h��)���Q(ch��ng)\Local Settings\Temp”

����%ProgramFiles%��������������ϵ�y(t��ng)����Ĭ�J(r��n)���bĿ䛣�ͨ���飺“C:\ProgramFiles”

����������

1����(chu��ng)��һ��(g��)����"...TM345"�Ļ����w����ֹ�ӱ��؏�(f��)�\(y��n)�С�

2����(chu��ng)����(d��ng)ǰϵ�y(t��ng)���M(j��n)�̿��գ���v�M(j��n)�̲���“QQ.exe”��“TM.exe”�M(j��n)�̣��ҵ��M(j��n)������Ŀ䛡�

3���Y(ji��)���M(j��n)��“QQ.exe”��“TM.exe”��

4������](m��i)���ҵ�����(y��ng)�M(j��n)�̣��t���_(k��i)ע��(c��)���(xi��ng)HKEY_CURRENT_USER\Software\Microsoft\Windows\ShellNoRoam\MUICache��ö�eԓע��(c��)���(xi��ng)�µ������(xi��ng)��ֵ������QQ���bĿ䛡�����](m��i)�ҵ����t�؏�(f��)�����^(gu��)��ѭ�h(hu��n)����QQ���bĿ䛡�

5���ҵ�QQ���bĿ䛺h��������"C:\Program Files\Tencent\QQ\Bin\msimg32.dll"��"C:\Program Files\Tencent\QQ\Bin\AutoLogin.dat"�ļ���

6����QQ�bĿ��²���"C:\Program Files\Tencent\QQ\Users\All Users\QQ\Registry.db"������ҵ����t��ԓ�ļ��Ɖ��Ñ�(h��)ӛס���ܴa��Ϣ���_(d��)���Ñ�(h��)���µ�䛕r(sh��)����ք�(d��ng)ݔ���ܴa��Ŀ�ġ�

7����(chu��ng)��"C:\Program Files\Tencent\QQ\Bin\msimg32.dll"�� "C:\Program Files\Tencent\QQ\Bin\SVulStrong.dat"����(xi��)�됺����a��QQ����(d��ng)�r(sh��)��(y��u)�ȼ��d����Ŀ��µ�msimg32.dll��

8���@ȡ�ӱ��ļ���·���� �@ȡ�ӱ�·���Ķ�·��������(chu��ng)���M(j��n)�̣��\(y��n)��cmd.exe���h���ӱ��ļ���

9��QQ���bĿ��µ�msimg32.dll���d�@ȡϵ�y(t��ng)Ŀ䛣��ҵ�ϵ�y(t��ng)Ŀ��µ�"C:\WINDOWS\system32\msimg32.dll"�ļ���Ȼ����dԓ�ļ���

10�����^�P(gu��n)�I����(sh��)���@ȡ�~̖(h��o)�ܴa��Ϣ���l(f��)�͵�ָ���ľW(w��ng)ַ��

������(chu��ng)���ļ���

�Α��bĿ�\Bin\msimg32.dll

�Α��bĿ�\Bin\SVulStrong.dat

�����h���ļ���

�Α��bĿ�\Bin\msimg32.dll

�Α��bĿ�\Bin\AutoLogin.dat

�ӱ����� |